Normes de qualité pour les cadenas

-

Sélection du système clé

>Identifiabilité:Les dispositifs de sécurité doivent être identifiables.

But:Les dispositifs de sécurité ne doivent être utilisés que pour le contrôle de l'énergie et non à d'autres fins.

Conformité du principe:Adhere strictement au principe "un employé - une serrure - une clé". Chaque individu ne doit avoir que sa propre clé, définissant clairement la responsabilité.

Exigences du produit:Les produits doivent répondre aux exigences de durabilité, de normalisation, de robustesse et d'identifiabilité.

-

Marquage de cadenas de sécurité

>Marque de cadenas de sécurité: normes critiques pour la conformité industrielle

Conçu pour répondre aux exigences de l'OSHA, de l'ANSI et de l'ISO, le marquage des cadenas de sécurité garantit une identification claire, une responsabilité et une atténuation des risques dans des environnements à haut niveau. -

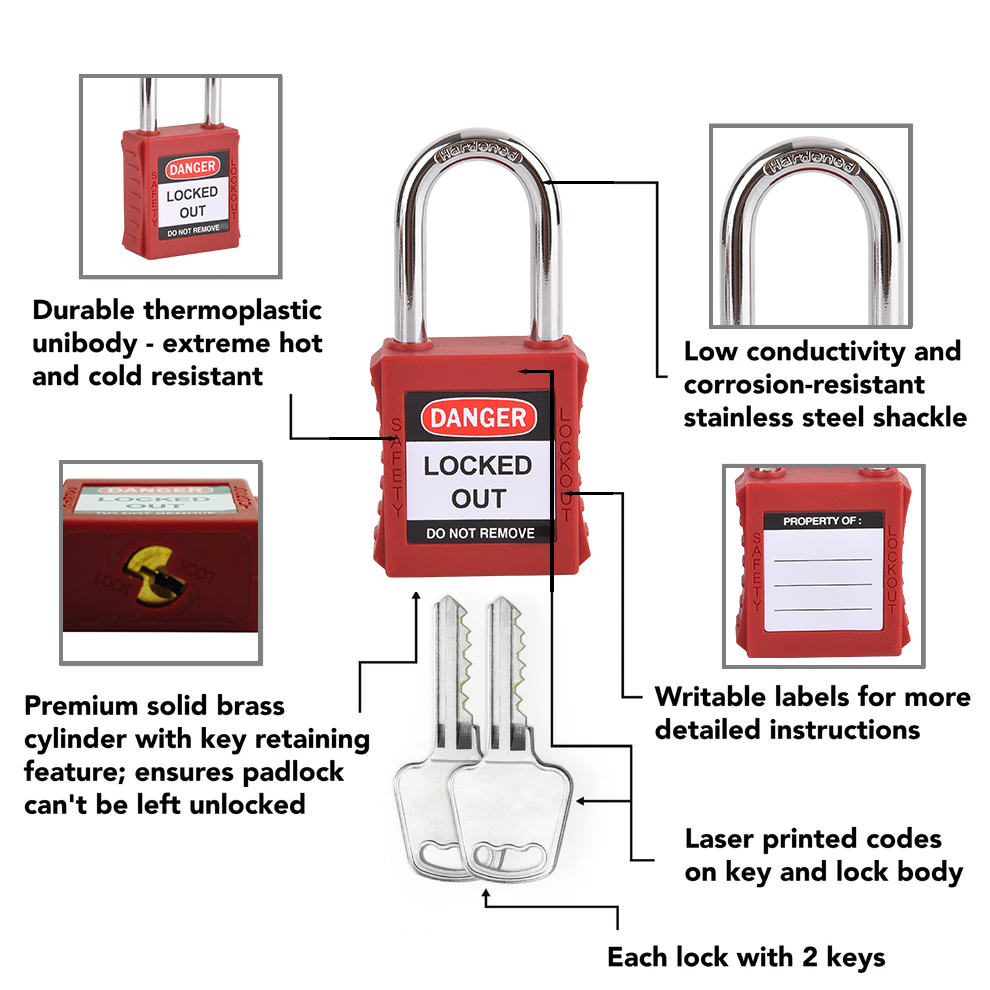

Matériel des cadenas de sécurité

>1. Matériaux de base pour les cadenas de sécurité

1.1 en acier inoxydable

- Grade 304:

- Propriétés: Résistance élevée à la corrosion, résistante à la rouille et durable dans les environnements intérieurs / extérieurs.

- Applications: Stockage pharmaceutique, transformation des aliments et plantes chimiques.

- Normes: Conforme aux réglementations FDA et USDA pour les surfaces de contact alimentaire.

- Grade 316:

- Propriétés: Contient du molybdène pour une résistance accrue aux conditions de l'eau salée et acides.

- Applications: Installations maritimes, plates-formes offshore et régions côtières.

- Étude de cas: Une entreprise de logistique maritime a réduit les coûts de remplacement de verrouillage de 40% en utilisant 316 cadenas en acier inoxydable dans des environnements d'eau salée.

1.2 Acier en alliage

- Alliage de bore:

- Propriétés: Résistance à la traction élevée (≥1124 lb) et résistance aux attaques physiques (par exemple, coupe, forage).

- Applications: Infrastructure critique (par exemple, centrales électriques, raffineries d'huile) et stockage à haute sécurité.

- Acier laminé:

- Propriétés: La construction multicouche résiste à la sciage et à l'entrée forcée.

- Normes: Répond aux exigences de l'ANSI Grade 1 pour la sécurité commerciale.

1.3 Aluminium

- Aluminium anodisé:

- Propriétés: Léger, résistant à la corrosion et stable UV.

- Applications: Sites de construction, clôtures temporaires et stockage d'équipements extérieurs.

- Certifications: Conforme à EN 12320 pour la durabilité extérieure.

1,4 matériaux en nylon et composite

- Nylon:

- Propriétés: Non conducteur, non sapeur et léger.

- Applications: Verrouillage électrique, hôpitaux et mines.

- Caractéristique de sécurité: Résiste à la décharge électrostatique (ESD) dans des environnements sensibles.

- Polymères composites (par exemple, Xenoy):

- Propriétés: Résistant à l'impact, résistant aux produits chimiques et stable de la température (-40 ° F à 140 ° F).

- Applications: Salles blanches pharmaceutiques et centrales chimiques.

1,5 alliage de cuivre

- Laiton:

- Propriétés: Non magnétique et résistant à la corrosion.

- Applications: Installations de fabrication d'électronique et d'IRM.

- Bronze:

- Propriétés: Haute conductivité et résistance au biofoux.

- Applications: Les usines de traitement de l'eau et les environnements marins.

- Grade 304:

-

Codage clé

>Codage clé: Ingénierie de précision pour le contrôle d'accès industriel

Organisée pour assurer la traçabilité, la sécurité et la conformité, les systèmes de codage clés sont l'épine dorsale du lock-out moderne / tagout (LOTO) et des applications de haute sécurité.1. Principes principaux du codage clé

Le codage des clés attribue des identifiants uniques aux clés, permettant le contrôle d'accès hiérarchique et l'auditabilité. Les composants critiques comprennent:- Codage mécanique:

- Motifs de morts: Coupes ou dépressions à gravure laser sur les lames clés qui correspondent aux gobelets de verrouillage.

- Claves clés: Les blancs restreints (par exemple, Abloy® ou Medeco®) empêchent la duplication non autorisée.

- Intégration numérique:

- Tags RFID: Les puces chiffrées stockent l'ID clé et les autorisations d'accès pour le suivi en temps réel.

- Codes QR: Lien vers les procédures de verrouillage numériques ou les journaux de maintenance.

- Codage mécanique:

-

Normes de dispositif de lock-out OSHA

>Normes de dispositif de lock-out OSHA: conformité, conception et meilleures pratiques

Conçu pour atténuer les dangers en milieu de travail, les normes de dispositif de verrouillage de l'OSHA garantissent le contrôle sûr de l'énergie dangereuse pendant les activités de maintenance, de réparation ou de service. Ce guide décrit les exigences techniques, les cadres de conformité et les applications de l'industrie des appareils Lockout / Tagout (LOTO), alignés avec 29 CFR 1910.147 et ANSI / ASSP Z244.1-2024.1. Exigences de base pour les appareils de lock-out conformes à l'OSHA

L'OSHA 29 CFR 1910.147 oblige les appareils de verrouillage à:- Être durable: Résister à la dégradation de l'environnement (par exemple, la corrosion, l'exposition aux UV) et la falsification physique.

- Être standardisé: Utiliser une couleur, une forme ou une taille uniformes dans une installation; Les balises doivent suivre l'impression et le format standardisés.

- Être substantiel: Empêcher le retrait non autorisé sans outils spécialisés (par exemple, les coupe-boulons).

- Identifier les utilisateurs: Affichez le nom ou l'ID de l'employé autorisé qui a appliqué l'appareil.

- Avertir contre les dangers: Incluez des légendes claires comme «ne pas démarrer» ou «ne pas dynamiser».

Exceptions clés:- Appareils Tagout: Autorisé uniquement s'ils offrent une sécurité équivalente aux verrous (par exemple, des attaches de câbles en nylon non réutilisables avec une résistance à la rupture ≥50 lb).

- Systèmes de lock-out de groupe: Exiger une boîte de verrouillage centralisée pour les scénarios multi-travailleurs, garantissant que tout le personnel retire ses serrures avant la relance.

-

Les couleurs distinguent visuellement et standardisent les cadenas de lock-out dans votre installation.

-

Options de hauteur et de matériau de la manille disponibles pour les applications de lock-out communes.

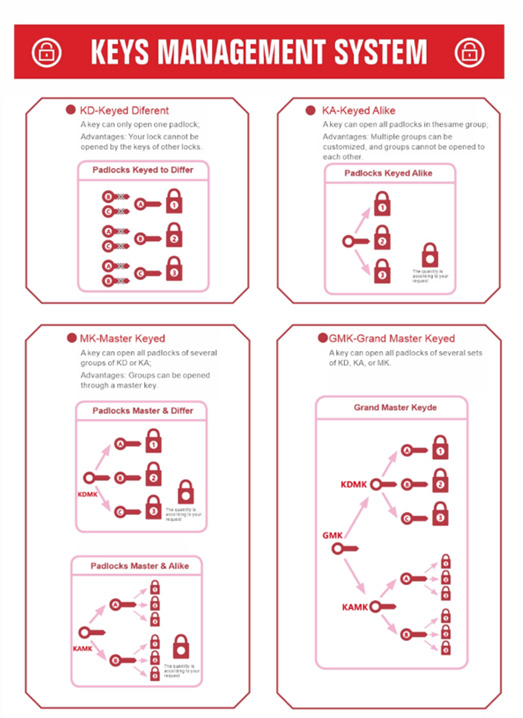

Système cléSystèmes clés et méthodes de sélection

Systèmes clés et méthodes de sélection

La sélection du système de clés approprié pour vos cadenas est essentielle pour garantir la sécurité, la commodité et la gestion efficace. Voici un aperçu des différents systèmes clés et comment choisir le bon pour vos besoins:

-

Clé différente (kd)

>KD Keyed Différent représente un système de clés sécurisé robuste où chaque touche est uniquement adaptée à un cadenas. Plus précisément, une clé ne fonctionne que son cadenas correspondant, sans fonctionnalité croisée. L'avantage de base est sa sécurité exceptionnelle - aucune autre clé du cadenas ne peut déverrouiller un cadenas spécifique, réduisant considérablement les risques d'accès non autorisés. Ce système est parfait pour les scénarios exigeant une sécurité et une individualisation de niveau élevé, garantissant que chaque cadenas reste sauvegardé par l'exclusivité de sa clé.

-

Keked (vous)

>KA Keked Alike est un système de clé spécialisé où une seule clé déverrouille efficacement tous les cadenas au sein de son groupe désigné. Ce système excelle dans la personnalisation, permettant la création de plusieurs groupes KA. Chaque groupe fonctionne indépendamment - bien qu'une clé accède de manière transparente à tous les cadenas dans son propre groupe, il n'y a pas d'opérabilité inter-groupe, d'amélioration de la sécurité et de l'organisation. Le nombre de cadenas dans chaque groupe peut être adapté à des besoins spécifiques, offrant une flexibilité pour diverses applications. Que ce soit pour une utilisation commerciale, résidentielle ou industrielle, KA est de même équilibre la commodité avec un accès contrôlé, garantissant que chaque groupe fonctionne de manière autonome tout en répondant aux exigences uniques.

-

Grand Master Keyed (GMK)

>LeGMK (Grand Master Keyed)Le système illustre la clé hiérarchique avancée - gestion, offrant une polyvalence et un contrôle inégalés. Une seule grande clé maître (GMK) est conçue pour déverrouiller tous les cadenas sur plusieurs groupes - KD (clé différente), KA (clé de la même manière) et MK (clé maître). Ce système est essentiel pour les écosystèmes de sécurité complexes où le contrôle d'accès centralisé est primordial. Sa force consiste à offrir un accès global tout en préservant l'intégrité de chaque groupe. Qu'il s'agisse de superviser diverses installations ou de configurations complexes, GMK assure l'efficacité opérationnelle sans sacrifier la sécurité. Les quantités de cadenas peuvent être personnalisées selon des besoins spécifiques, améliorant l'adaptabilité. Cette architecture sophistiquée fusionne la commodité et la sécurité, offrant une solution robuste pour les demandes de contrôle à haut niveau.

-

MK Master Keyed

>Le MK (clé principale) Le système offre une solution de contrôle sophistiquée. Dans cette architecture, les clés individuelles (par exemple, les clés A, B ou C) fonctionnent chacune un cadenas spécifique (1, 2, 3), tandis qu'une clé principale offre un accès primordial à ces cadenas, garantissant une gestion centralisée.Pour KDMK et KAMK, une seule clé peut déverrouiller tous les cadenas sur plusieurs groupes KD. Cette conception accorde à double - la commodité des couches: les clés régulières gèrent des cadenas spécifiques, tandis que la clé principale offre une surveillance. L'avantage réside dans le contrôle centralisé - les padlocks au sein des groupes KD sont accessibles via la clé principale, les opérations de rationalisation. Idéal pour les environnements nécessitant un accès structuré mais flexible, ce système s'adapte à des besoins variables, avec des quantités de cadenas personnalisables au besoin. Il harmonise la sécurité et la commodité, permettant une gestion efficace tout en maintenant une protection robuste.

-

Méthode de sélection

-

Étape 1

Évaluer l'exigence de sécurité

Haute sécurité:Optez pour des systèmes à clé différents ou master.

Sécurité modérée avec commodité:Systèmes à clé.

-

Étape 2

Déterminez le nombre d'utilisateurs et les niveaux d'accès

Utilisateur unique / point unique:Clés différent.

Plusieurs utilisateurs / plusieurs points:Clés de la même manière ou clés principale.

-

Étape 3

Considérez la gestion et la maintenance

Facilité de gestion:Les systèmes à clé réduisent le nombre de clés à gérer.

Accès du superviseur:Les systèmes à clé maître permettent aux superviseurs d'accéder à toutes les verrous en cas de besoin.

-

Étape 4

Évaluer l'environnement

Utilisation haute fréquence:Des systèmes durables et faciles à utiliser comme la clé.

Environnements complexes:Systèmes à clé maître pour un meilleur contrôle et un meilleur accès aux urgences.

-

Étape 5

Planifier une expansion future

Évolutivité:Assurez-vous que le système clé choisi peut être étendu au besoin sans compromettre la sécurité ou la commodité.

Exemples de sélection

Employé unique gérant plusieurs verrous:

Keyed de la même manière: l'employé utilise une clé pour accéder à toutes leurs verrous assignés.

Plusieurs employés ayant un accès au superviseur:

Master Keyed: Chaque employé a une clé unique pour son serrure, et le superviseur a une clé principale pour accéder à toutes les verrous.

Zones à sécurité à haute sécurité avec contrôle d'accès individuel:

Keyed de la même manière Master: chaque département a son propre ensemble de verrous de la même manière, et une clé principale offre un accès entre les départements.

Installations avec différents départements:

Keyed de la même manière Master: chaque département a son propre ensemble de verrous de la même manière, et une clé principale offre un accès entre les départements.

En considérant soigneusement ces facteurs et en suivant la méthode de sélection, vous pouvez choisir le système clé le plus approprié pour répondre à vos besoins de sécurité et opérationnels.

Options de saisie

- Enregistrement de codage clé

- Impression laser

- Entretien des cadenas de sécurité

- Lettre d'engagement de qualité du produit

- Étiquettes de sécurité personnalisées

Enregistrement de codage clé

Couche de sécurité de sécurité Enregistrement de codage d'enregistrement de codage de Code pour les cadenas de sécurité est un RP systématique

Conclusion

L'enregistrement de codage clé est un élément fondamental de la gestion des cadenas de sécurité, la fusion de la rigueur administrative avec une précision technologique pour faire respecter la conformité LOTO, empêcher le fonctionnement des équipements non autorisés et maintenir une culture de responsabilité. En reliant systématiquement les clés aux utilisateurs, aux actifs et aux protocoles de sécurité, les organisations atténuent les risques, rationalisent les audits et garantissent que les mesures de contrôle de l'énergie restent efficaces et traçables dans les environnements de travail à haut niveau.

Cette description met l'accent sur l'alignement réglementaire, l'efficacité opérationnelle et la sécurité, en utilisant la terminologie standard pour répondre aux besoins des professionnels de la sécurité, des agents de conformité et des gestionnaires d'actifs industriels.

Impression laser

L'impression laser sur l'impression de ganglions de sécurité est une technologie de précision utilisée pour appliquer permanent, H

Avantages techniques

- Marquage permanent: La gravure au laser crée des marques indélébiles en modifiant le matériau de surface (par exemple, l'oxydation des métaux, la décoloration des polymères), la résistance à l'usure de l'abrasion, les produits chimiques, l'exposition aux UV ou les températures extrêmes - idéal pour des environnements industriels durs.

- Haute précision: Utilise des systèmes laser avancés (par exemple, fibre, CO₂) pour atteindre un texte net et cohérent (0,5 mm + hauteur) et des symboles complexes (par exemple, des icônes de sécurité ANSI, des pictogrammes de danger GHS) avec une distorsion minimale.

- Compatibilité des matériaux: Efficace sur divers matériaux de calempl, notamment:

- Acier inoxydable, acier en alliage ou laiton (via l'oxydation du changement de couleur ou la gravure de surface).

- Surfaces enduites enrobées de poudre, plaquées en zinc ou enrobées de polymère (revêtements ablaçant pour révéler un matériau sous-jacent).

- Composants en nylon ou en plastique (pour les cadenas de sécurité non métalliques).

Éléments de marquage clés

- Identificateurs:

- Numéros de série uniques, étiquettes d'actifs ou ID d'employés / équipes pour la traçabilité dans les procédures LOTO.

- Des codes spécifiques aux installations ou des références de station de verrouillage pour rationaliser l'isolement des équipements.

- Informations sur la sécurité:

- Logos de conformité réglementaire (par exemple, OSHA, CE, ANSI Z359).

- Messages d'avertissement (par exemple, "Ne supprimez pas sans autorisation") ou texte pédagogique.

- Symboles standardisés (par exemple, icône de cadenas et clé, triangles d'avertissement de danger) pour une reconnaissance visuelle rapide.

- Graphiques personnalisés:

- Logos de l'entreprise ou identifiants de marque pour la gestion des actifs.

- Zones codées couleur (via le contraste de couleur induite par le laser) pour indiquer les niveaux de risque (par exemple, rouge pour le jaune à haut risque pour prudence).

Conformité et performance

- Alignement réglementaire:Répond aux normes mondiales de signalisation de sécurité (ANSI Z535.4, ISO 7010) et de la documentation LOTO (OSHA 1910.147), garantissant que les marques restent claires tout au long du cycle de vie du cadenas.

- Résistance environnementale:

- Preuve chimique: Marques résiste à l'exposition aux huiles, aux solvants et aux agents de nettoyage (testés par ASTM D543).

- Imperméabiliser: Les marques stables UV conservent la visibilité dans les environnements extérieurs ou exposés au soleil (pas de décoloration pendant plus de 5 ans par ISO 4892-2).

- Tolérance à température élevée / basse: Fonctionnel de -40 ° C à 200 ° C, adapté aux conditions industrielles extrêmes (par exemple, raffineries, congélateurs).

Efficacité du processus

- Flexibilité de personnalisation:Les outils de conception numériques permettent une adaptation rapide du texte, des symboles ou des dispositions pour répondre aux exigences uniques du client ou du projet.

- Technologie sans contact: Élimine l'usure physique sur les surfaces de cadenas (pas d'emboutissage ou de points de contrainte induits par la gravure), préservant l'intégrité structurelle.

- Intégration de traçabilité: Permet des codes QR ou des codes de matrice de données pour la tenue d'enregistrements numériques LOTO, liant l'utilisation des cadenas aux journaux de maintenance ou aux rapports d'incident.

Applications de l'industrie

- Fabrication et industriel:Marquer les cadenas spécifiques à l'équipement pour la conformité LOTO, garantissant une identification claire lors des fermetures de machines.

- Chimique et pétrochimique: Avertissements en danger durables sur les cadenas sécurisant des unités de stockage ou de traitement des matières dangereuses.

- Énergie et services publics: Étiquetage des actifs pour les cadenas utilisés dans les environnements opérationnels électriques, hydrauliques ou thermiques.

- Construction et logistique:Marquages à haute visibilité pour les appareils de verrouillage temporaires sur l'équipement mobile ou les outils partagés.

Assurance qualité

- Inspection de post-traitement: Les systèmes de vision automatisés vérifient la clarté, l'alignement et la conformité des spécifications de conception.

- Test d'adhésion:Pour les surfaces revêtues, les tests transversaux (ASTM D3359) garantissent que les zones par laser maintiennent l'intégrité du substrat.

Entretien des cadenas de sécurité

Entretien des cadlocks de sécurité Les cadenas de sécurité sont des composants essentiels de la procédure de lockout / tagout (LOTO)

1. Inspections régulières

- Vérification visuelle: Inspectez les dommages physiques (par exemple, les fissures, les chaînes pliées, les composants corrodés) ou l'usure sur le corps, la manille, le mécanisme de verrouillage et les étiquettes de sécurité.

- Test de fonctionnalité: Vérifiez le fonctionnement en douceur du mécanisme de verrouillage / déverrouillage:

- Assurez-vous que la manille se déplace librement sans liaison et s'engage complètement lorsqu'elle est verrouillée.

- Testez l'insertion / l'enlèvement des clés pour confirmer un alignement approprié et aucun risque de casse des clés.

- Pour les cadenas sérialisés ou numérotés, vérifiez que les identifiants uniques (par exemple, les étiquettes d'actifs, les ID d'employés) restent lisibles et intacts.

2. Nettoyage et lubrification

- Retrait des débris: Utilisez une brosse ou un chiffon doux pour nettoyer la saleté, la poussière ou les résidus industriels du corps de serrure et des points de pivot de manille. Évitez les outils abrasifs qui peuvent gratter les surfaces.

- Prévention de la corrosion: Essuyez les composants métalliques avec un lubrifiant à base de silicone non corrosif (par exemple, un lubrifiant en pulvérisation) pour protéger contre la rouille, en particulier dans les environnements humides ou chimiquement durs. N'utilisez jamais de lubrifiants à base d'huile, car ils attirent les débris et peuvent dégrader les pièces en plastique / nylon.

- Entretien de l'étiquette: Étiquettes de sécurité propres (par exemple, avertissements de danger, instructions de lock-out) avec un nettoyeur léger et non abrasif pour assurer la lisibilité; Remplacez immédiatement les étiquettes de décoloration ou endommagées.

3. Contrôles de conformité et réglementation

- Adhésion standard: Confirmer que les cadenas respectent les normes de sécurité requises (par exemple, l'OSHA pour le LOTO du lieu de travail, ANSI pour les cotes de performance) et conviennent au risque prévu (par exemple, électrique, mécanique, chimique).

- Dates d'expiration: Pour les applications sensibles au temps (par exemple, des cadeaux jetables ou à usage unique), remplacez-les avant l'expiration pour éviter la sécurité compromise.

- Gestion clé: Les protocoles de contrôle des touches d'audit pour s'assurer que seul le personnel autorisé a accès et les clés de rechange sont stockées en toute sécurité (par exemple, dans des boîtes de verrouillage désignées avec des journaux d'accès).

4. Stockage et soins environnementaux

- Stockage de protection: Stockez les cadenas inutilisés dans des environnements secs et propres loin de la lumière directe du soleil, des températures extrêmes ou des substances corrosives (par exemple, solvants, air salé). Utilisez des conteneurs scellés ou des paquets anti-corrosion pour un stockage à long terme.

- Résistance aux intempéries: Dans les paramètres extérieurs ou exposés, hiérarchisez les cadenas avec des revêtements à l'épreuve des intempéries (par exemple, en acier inoxydable, des chaînes enduits de poudre) et effectuer des inspections fréquentes pour répondre rapidement à l'usure environnementale.

5. Remplacement et tenue de dossiers

- Seuils d'usure et de larme: Remplacez les cadenas s'ils présentent:

- Mécanismes de verrouillage rigides ou peu fiables après lubrification.

- Des chaînes endommagés (par exemple, étirés, mal alignés) qui compromettent la sécurité.

- Informations sur la sécurité fanées ou manquantes critiques pour la conformité LOTO.

- Journaux de maintenance: Maintenir des enregistrements détaillés des inspections, des dates de lubrification, des réparations et des remplacements pour démontrer la diligence raisonnable et faciliter les audits réglementaires.

6. Formation des employés

- Procédures d'inspection et de maintenance appropriées.

- Reconnaissant les signes de détérioration des cadenas (par exemple, réduction de la tension de la manche, brouillage clé).

- Adhérer aux protocoles de verrouillage / tagout et de problèmes de rapport immédiatement.

Conclusion

Lettre d'engagement de qualité du produit

Système clé unique pour chaque employé et utilisation de différents cadenas pour divers scénarios

[Adresse de l'entreprise, coordonnées]

28 avril 2025

1. Adhésion aux normes et conformité

2. Protocoles de contrôle de la qualité rigoureux

- Validation du fournisseur:Évaluation complète des fournisseurs pour s'assurer que les matériaux et les composants répondent aux spécifications prédéfinies.

- Inspections en cours:Surveillance continue des étapes de fabrication via des équipements de test avancés et des méthodologies (par exemple, contrôle des processus statistiques, tests non destructeurs).

- Tests de produits finaux: Évaluations obligatoires de performance, de durabilité et de sécurité pour valider la conformité à l'intention de conception et aux exigences fonctionnelles.

3. Excellence centrée sur le client

- Intégration de rétroaction:Nous maintenons des canaux robustes pour la saisie des clients, en utilisant des informations pour affiner les produits et améliorer l'expérience utilisateur.

- Communication transparente:Tous les écarts par rapport aux normes de qualité sont rapidement traités par une communication claire et proactive, garantissant la responsabilité à chaque point de contact.

- Support post-vente:Notre engagement se poursuit avec un service réactif, notamment une assistance technique, une couverture de garantie et une gestion du cycle de vie des produits.

4. Amélioration continue

- Recherche et développement: Explorer les technologies et les méthodologies de pointe pour élever les performances des produits.

- Formation des employés: La mise à jour régulière de notre équipe pour favoriser l'expertise en assurance qualité, fabrication allégée et gestion des risques.

- Analyse des causes profondes (RCA): Étude systématique des problèmes pour éviter les récidives et optimiser les processus.

5. Responsabilité environnementale et sociale

Responsabilité

Étiquettes de sécurité personnalisées

Tags Lockout / Tagout (LOTO)